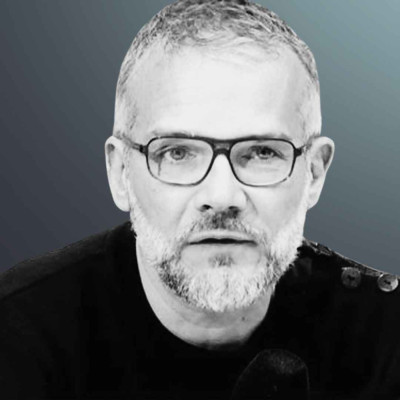

Keren Elazari se définit comme une hackeuse bienveillante, une « friendly hackeuse » dans le texte. Pour elle, être un hackeur est avant tout un état d’esprit, une manière de voir le monde qui consiste à vouloir comprendre vraiment comment fonctionne les choses afin de pouvoir soi-même les modifier si besoin et afin de contribuer à mettre à jour les failles de nos systèmes pour pouvoir les corriger.

Keren est une analyste en cybersécurité reconnue internationalement, elle est aussi auteure, conférencière (la première femme israélienne à avoir donné une conférence TED) et conseille certaines des plus grandes organisations ainsi que des gouvernements sur leur stratégies de sécurité.

Nous parlons ensemble de sa manière de regarder le monde, d’internet, de l’omniprésence de l’information numérique, et des risques liés à la non-protection des donnée, pour nous mêmes et pour les systèmes dont nous dépendons.

ITW enregistrée le 15 juin 2021.

Merci à la conférence USI (Unexpeced Sources of Inspiration - https://www.usievents.com/fr) pour la mise en relation

02:00 - Qui est Keren ? Comment regarde-t-elle le monde ?

- Nos vies physiques et nos vies virtuelles, les deux sont réelles, mais la vie virtuelle est souvent détenue par un tiers.

- Nous ne possédons généralement pas les données virtuelles nous concernant.

07:00 - L’importance de l’information

- L’évolution d’internet et l’omnipésence dans nos vies

- « People in there 40s are the « desert »generation : the know the past life and can see the new life »

- Les nouvelles generations ne peuvent pas imaginer un monde sans internet

- Il y a toujours un lien entre pouvoir et information. L’information a toujours été un outil de puissance.

- Depuis internet, tout le monde peut créer et consommer de l’information en apparence, mais c’est une illusion. L’information qui circule est toujours contrôlée par les puissants.

- « The feodal digital society » Comparaison avec les temps médiévaux : nous vivons sur les terres de seigneurs qui tirent un profit de notre travail (notre production et diffusion de l’information).

- La technologie rend possible le contrôle de l’information de manière extrêmement centralisée.

19:00 - Le rêve d’un internet libre

- Les origines d’internet : au départ un outil pour des chercheurs qui évolue vers une démocratisation pour au final être à nouveau controlé par les gouvernements et quelques grandes entreprises.

- Il ne s’agit pas d’une initiative démocratique.

- « software is eating the world (by eating data) ».

- « does this massive collection of data actually improves our lives ?»

- « if data is the new oil, then data breaches are like oil spills » : Si l’information est le nouveau pétrole, alors les fuites de données sont comme des marées noires.

- « if you can’t protect it, then don’t collect it »

25:00 - Les risques de cyberattaques

- Risques individuels : vol d’identité..

- Risques pour les entreprises : avant il s’agissait de protéger des données stratégiques secrètes (propriété intellectuelle); aujourd’hui il s’agit aussi des données que les entreprises possèdent sur leurs clients (ie :nous)

- Ransomware : on nous empêche simplement d’accéder à nos propres données le temps que l’on paye une rançon. C’est un problème pour les entreprises qui ne peuvent plus fonctionner sans leurs informations.

- L’exemple de l’attaque sur le Colonial pipeline américain : les pirates ont simplement pris le contrôle du système de paiement. Cela a suffit à pousser l’entreprise à mettre tous leurs systèmes « offline ». NB: le FBI a réussi a récupérer une partie de la rançon qui avait été payée en Bitcoins car on peut tracer les échanges.

- La complexité des systèmes les rend vulnérables aux attaques car cela multiplie les points d’entrée.

- Les virus ransomware sont programmées pour se propager rapidement dans les systèmes

35:00 - Qu’est-ce qu’un hacker

- « A hacker is someone who looks at the world with curiosity, is somebody who asks questions and asks : what else is possible ? »

- « I am friendly hacker, I am like a friendly bacteria in the immune system »

- Un hackeur permet aux systèmes d’évoluer car il détecte ses failles.

- « We need people who can converse with the digital world, not just consume it »

- « Look at the world not in read only but as something that you can change »

- Référence à Flore Vasseur (épisode 68) qui a interviewe Edward Snowden

- « It takes a lot of work to live under the radar and to detox yourself from the big tech companies »

- Rendre plus facile la protection de nos données : les mots de passe reposent sur une technologie dépassée et pourtant nous continuons de les utiliser. « We have to ditch password for good »

44:00 - Les systèmes numériques sont-ils plus ou moins fragiles que les systèmes analogiques (low-tech)

- Référence à Kevin Kelly : tout est technologie

- Les technologies analogiques (sans numérique) sont « cools » mais elles sont difficiles à mettre à l‘échelle

- « We could back to pre-internet lives, but digital technologies brought so many advantages too »

- « We shouldn’t say that we lost something, but that we evolved and became a digital species »

- We need a hacker mindset to show us the vulnerability to technologies »

Soutenez Sismique

Sismique existe grâce à ses donateurs.Aidez-moi à poursuivre cette enquête en toute indépendance.

Merci pour votre générosité ❤️

Nouveaux podcasts

L’eau sous tension

Agriculture, industrie, géopolitique : une dépendance invisible et fragile. Comprendre l'économie de l'eau.

Le capitalisme peut-il devenir écologique ?

Un point de vue sur la transition écologique dans les contraintes "réalistes" du système actuel. Avec Bertrand Piccard.

Pétrole : vers une crise sans précédent ?

Comprendre pourquoi le pétrole est si important et anticiper les conséquences du conflit au moyen-orient et la fermeture du détroit d’Ormuz.

Le rêve d’un monde sans démocratie. Comprendre le néolibéralisme

Le projet politique du néolibéralisme et ses mutations contemporaines : Néolibéralisme, logique d’exit et recomposition du pouvoir

🇬🇧 The Exit from Democracy. The project shaping our world

How markets, law, and technology are reshaping sovereignty.

Sommes-nous prêts pour la guerre ?

Emmanuel Chiva, ex patron de la DGA. Drones, IA, industrie, information, dissuasion... Comment la France se prépare à un nouveau monde conflictuel ?

La bataille des flux : comment l’information structure nos esprits, et nos sociétés ?

Comprendre l’infrastructure invisible de nos démocraties. Algorithmes, flux d’information et transformation du débat public

Ce que manger de la viande implique vraiment

Élevage, climat, santé, politique : décryptage d’un pilier du système alimentaire avec l'association L214